OpenStack Neutron Floating Ip: различия между версиями

Sirmax (обсуждение | вклад) |

Sirmax (обсуждение | вклад) |

||

| (не показано 159 промежуточных версий этого же участника) | |||

| Строка 3: | Строка 3: | ||

[[Категория:Linux]] |

[[Категория:Linux]] |

||

[[Категория:Networking]] |

[[Категория:Networking]] |

||

| + | [[Категория:Iptables]] |

||

| + | [[Категория:OpenFlow]] |

||

| + | [[Категория:VxLAN]] |

||

| + | =TODO= |

||

| + | Этот документ похоже слишком длинный, его не удобно писать, возможно разбить на более мелкие части (?) |

||

=TL;DR= |

=TL;DR= |

||

Краткий список команд |

Краткий список команд |

||

| Строка 9: | Строка 14: | ||

<PRE> |

<PRE> |

||

| + | docker exec -ti $(docker ps | grep '/tmp/openvswitch-vs' | awk '{ print $1 }') ovs-ofctl dump-flows br-int |

||

| − | |||

</PRE> |

</PRE> |

||

| + | |||

| + | |||

| + | |||

| + | |||

| + | }} |

||

| + | |||

| + | <BR> |

||

| + | {{Note|"ovs-tcpdump": |

||

| + | Утилита <code>ovs-tcpdump</code> не показывает трафик на виртуальных патчкордах, требуется исслдедовать почему и как настроить показ, но предположу что требуется настроить mirroring на какой-то порт с другим типом |

||

}} |

}} |

||

| Строка 57: | Строка 71: | ||

<BR> |

<BR> |

||

<BR> |

<BR> |

||

| − | '''В реальной жизни в окружении клиента доступа на роутеры и коммутаторы может не быть и тогда единственный способ понять через какую |

+ | '''В реальной жизни в окружении клиента доступа на роутеры и коммутаторы может не быть и тогда единственный способ понять через какую Control/Network ноду идет трафик - это использовать <code>tcpdump</code>''' |

<BR> |

<BR> |

||

===Просмотр таблицы <code>arp</code> на маршрутизаторе === |

===Просмотр таблицы <code>arp</code> на маршрутизаторе === |

||

| Строка 183: | Строка 197: | ||

<BR> |

<BR> |

||

| + | =Прохождение тарфика внутри Control/Network Node= |

||

| − | |||

| − | |||

| − | |||

| − | =Прохождение тарфика внутри Compute Node= |

||

В этом сетапе - это нода <code>'''10.72.5.11'''</code> <code>'''kaas-node-b4d3a72a-abe6-4dba-9547-30915084c409'''</code> |

В этом сетапе - это нода <code>'''10.72.5.11'''</code> <code>'''kaas-node-b4d3a72a-abe6-4dba-9547-30915084c409'''</code> |

||

| Строка 376: | Строка 387: | ||

</PRE> |

</PRE> |

||

Правила просамтриваются в следующем порядке |

Правила просамтриваются в следующем порядке |

||

| − | * таблицы по номерам, |

+ | * таблицы по номерам, первая таблица - с номером 0, если трафик не соответвует ни одному правилу то он отбрасывается |

* Правила внутри таблицы просматриваются в порядке приоритетов, от большего к меньшему, первое правило с номером 65535 |

* Правила внутри таблицы просматриваются в порядке приоритетов, от большего к меньшему, первое правило с номером 65535 |

||

* При равном приортете правила просматриваются в том порядке в котором добавлены (c верху вниз) |

* При равном приортете правила просматриваются в том порядке в котором добавлены (c верху вниз) |

||

| Строка 615: | Строка 626: | ||

options: {peer=phy-br-ch-os-fl} |

options: {peer=phy-br-ch-os-fl} |

||

</PRE> |

</PRE> |

||

| + | |||

==Прохождение трафика через виртуальный коммутатор <code>br-int</code>== |

==Прохождение трафика через виртуальный коммутатор <code>br-int</code>== |

||

Как выяснили, трафик попадает в коммутатор <code>br-int</code> через порт <code>int-br-ch-os-fl</code> |

Как выяснили, трафик попадает в коммутатор <code>br-int</code> через порт <code>int-br-ch-os-fl</code> |

||

| Строка 1219: | Строка 1231: | ||

Никакая "магия" proxy_arp здесь не используется |

Никакая "магия" proxy_arp здесь не используется |

||

<BR> |

<BR> |

||

| + | |||

| + | В целом точно такой же результат можно было бы получить если бы вместо порта OpenVSwitch использовать физический интерфейс и включить его во VLAN729.<BR> |

||

| + | (это удобно для представления в голове как проходит трафик, как некое урощение, но очевидо физических сетевых карт не может быть слишком много в сервере, а виртуальных маршрутизаторов может быть <BR> |

||

| + | практически не ограниченное колличество, по-тому ни о каком использовании реальных карт не модет быть и речи - только порты виртуального коммутатора) |

||

===<code>ip route </code>=== |

===<code>ip route </code>=== |

||

| Строка 1237: | Строка 1253: | ||

10.72.10.1 ether 00:02:2d:aa:bb:02 C qg-aefc8a2e-98 |

10.72.10.1 ether 00:02:2d:aa:bb:02 C qg-aefc8a2e-98 |

||

</PRE> |

</PRE> |

||

| + | Таблица ARP тоже полностью соответвует ожиданиям - 2 записи, шлюза во внешний мир и виртуальной машины. |

||

===<code>ip route get 10.72.10.124</code>=== |

===<code>ip route get 10.72.10.124</code>=== |

||

| Строка 1246: | Строка 1263: | ||

</PRE> |

</PRE> |

||

| + | Результат соответвует ожиданиям - так как адрес <code>10.72.10.124</code> назначен на один из интерфейса маршрутизатора, то трафик адресованный этому адресу (тавтология?) будет обрабатываться как локальный. |

||

===<code>iptables-save</code>=== |

===<code>iptables-save</code>=== |

||

<code>iptables-save</code> |

<code>iptables-save</code> |

||

| + | ====*raw==== |

||

<PRE> |

<PRE> |

||

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

||

| Строка 1261: | Строка 1280: | ||

# Completed on Mon Apr 17 11:54:58 2023 |

# Completed on Mon Apr 17 11:54:58 2023 |

||

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

||

| + | </PRE> |

||

| + | ====*nat==== |

||

| + | <PRE> |

||

*nat |

*nat |

||

:PREROUTING ACCEPT [11:2391] |

:PREROUTING ACCEPT [11:2391] |

||

| Строка 1287: | Строка 1309: | ||

# Completed on Mon Apr 17 11:54:58 2023 |

# Completed on Mon Apr 17 11:54:58 2023 |

||

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

||

| + | </PRE> |

||

| − | *mangle |

||

| + | |||

| + | ====*mangle==== |

||

| + | <PRE> |

||

:PREROUTING ACCEPT [2580:169942] |

:PREROUTING ACCEPT [2580:169942] |

||

:INPUT ACCEPT [12:2739] |

:INPUT ACCEPT [12:2739] |

||

| Строка 1319: | Строка 1344: | ||

# Completed on Mon Apr 17 11:54:58 2023 |

# Completed on Mon Apr 17 11:54:58 2023 |

||

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

# Generated by iptables-save v1.8.4 on Mon Apr 17 11:54:58 2023 |

||

| + | </PRE> |

||

| − | *filter |

||

| + | ====*filter==== |

||

| + | <PRE> |

||

:INPUT ACCEPT [12:2739] |

:INPUT ACCEPT [12:2739] |

||

:FORWARD ACCEPT [32:4899] |

:FORWARD ACCEPT [32:4899] |

||

| Строка 1343: | Строка 1370: | ||

# Completed on Mon Apr 17 11:54:58 2023 |

# Completed on Mon Apr 17 11:54:58 2023 |

||

</PRE> |

</PRE> |

||

| + | |||

| + | |||

| + | ==Разбор правил IPTABLES== |

||

| + | На первый взгляд правил довольно много |

||

| + | <BR> |

||

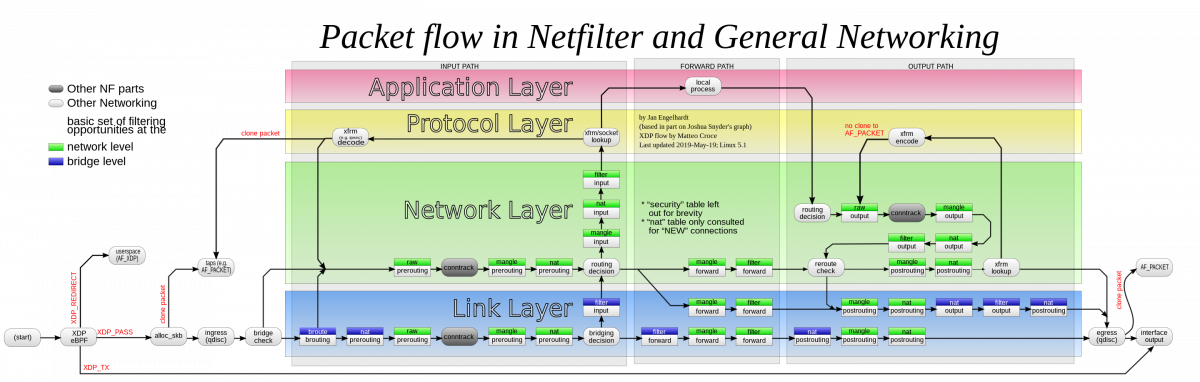

| + | Для понимания в каком порядке происходит прохождения пакета - прикрепляю классическую 'iptables-big-picture' (так она и назодится гуглом) |

||

| + | <BR> |

||

| + | [[Image:Netfilter-packet-flow.svg.png|1200px]]] |

||

| + | |||

| + | Из этой схемы становится более понятно в каком порядке какие таблицы просматривать. |

||

| + | <BR> |

||

| + | eBPF/qdisc (шейпера) пропускаем. Считаем что интерфейс не является бриджом (в классическом смысле - Linux Bridge, проверить <code>brctl show</code>, которая показывает что бриджей нет) |

||

| + | |||

| + | |||

| + | ===Порядок прохождения пакетов=== |

||

| + | {| class="wikitable" |

||

| + | |+ Порядок прохождения пакетов |

||

| + | |- |

||

| + | ! Имя таблицы !! Имя Цепочки!! Примечание !! Примечание 2 |

||

| + | |||

| + | |- |

||

| + | | raw || PREROUTING || |

||

| + | <PRE> |

||

| + | *raw |

||

| + | :PREROUTING ACCEPT [2580:169942] |

||

| + | :neutron-l3-agent-PREROUTING - [0:0] |

||

| + | -A PREROUTING -j neutron-l3-agent-PREROUTING |

||

| + | </PRE> |

||

| + | || |

||

| + | В таблице raw в цепочке PREROUTING только одно правило, пересылает пакеты в цепочку <code>neutron-l3-agent-PREROUTING</code>, <BR> |

||

| + | в которой нет ни одного правила, и как следствие к пакетам применяется правило по-умолчанию для <BR> |

||

| + | цепочки <code>:PREROUTING</code> - <code>ACCEPT </code> |

||

| + | |||

| + | |- |

||

| + | | mangle || PREROUTING || |

||

| + | <PRE> |

||

| + | :PREROUTING ACCEPT [2580:169942] |

||

| + | :neutron-l3-agent-PREROUTING - [0:0] |

||

| + | :neutron-l3-agent-floatingip - [0:0] |

||

| + | -A PREROUTING -j neutron-l3-agent-PREROUTING |

||

| + | |||

| + | -A neutron-l3-agent-PREROUTING -j neutron-l3-agent-mark |

||

| + | -A neutron-l3-agent-PREROUTING -j neutron-l3-agent-scope |

||

| + | |||

| + | -A neutron-l3-agent-PREROUTING -m connmark ! --mark 0x0/0xffff0000 -j CONNMARK --restore-mark --nfmask 0xffff0000 --ctmask 0xffff0000 |

||

| + | -A neutron-l3-agent-PREROUTING -j neutron-l3-agent-floatingip |

||

| + | |||

| + | -A neutron-l3-agent-PREROUTING -d 169.254.169.254/32 -i qr-+ -p tcp -m tcp --dport 80 -j MARK --set-xmark 0x1/0xffff |

||

| + | </PRE> |

||

| + | || 111 |

||

| + | |||

| + | |||

| + | |- |

||

| + | | nat || PREROUTING || |

||

| + | |- |

||

| + | |Принятие решения о маршрутизации |

||

| + | |- |

||

| + | | mangle || FORWARD || |

||

| + | |- |

||

| + | | filter || FORWARD || |

||

| + | |- |

||

| + | | mangle || POSTROUTING || |

||

| + | |- |

||

| + | | nat || POSTROUTING || |

||

| + | |||

| + | |} |

||

| + | |||

| + | |||

| + | ''' !!!!Раздел не закончен!!!!! ''' <BR> |

||

| + | <code>-A neutron-l3-agent-PREROUTING -d 10.72.10.124/32 -j DNAT --to-destination 10.255.4.184</code> |

||

| + | |||

| + | Вот это правило - меняет в заголовке назначение пакета с адреса <code>10.72.10.124</code> (это и есть адрес Floating IP) на адрес сервера <code>10.255.4.184</code><BR> |

||

| + | После чего пакет передается процессу маршрутизации |

||

| + | |||

| + | ==Маршрутизация== |

||

| + | Пакет дальше маршрутизируется с новым адресаом получателя - <code>10.255.4.184</code>, соответвенно можно проверить таблицу маршрутизации для этого адреса назначения: <BR> |

||

| + | <code>ip ro get 10.255.4.184</code> |

||

| + | <PRE> |

||

| + | 10.255.4.184 dev qr-e02600f1-cd src 10.255.0.1 uid 0 |

||

| + | cache |

||

| + | </PRE> |

||

| + | |||

| + | Отсюда видно что пакет будет отправлен через интерфейс <code>dev qr-e02600f1-cd </code> <BR> |

||

| + | |||

| + | Подробнее информация об интерфейсе <code>qr-e02600f1-cd</code>:<BR> |

||

| + | <code>ip -d link show dev qr-e02600f1-cd</code> |

||

| + | <PRE> |

||

| + | 82: qr-e02600f1-cd: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1430 qdisc noqueue state UNKNOWN mode DEFAULT group default qlen 1000 |

||

| + | link/ether fa:16:3e:69:cd:07 brd ff:ff:ff:ff:ff:ff promiscuity 1 minmtu 68 maxmtu 65535 |

||

| + | openvswitch addrgenmode eui64 numtxqueues 1 numrxqueues 1 gso_max_size 65536 gso_max_segs 65535 |

||

| + | </PRE> |

||

| + | Тут видно что этот интерфейс - порт <code>openvswitch</code>, другими словами пакет после процесса маршрутизации снова попадает в виртуальный коммутатор. |

||

| + | |||

| + | <BR> |

||

| + | '''ВАЖНО''': Пакет уже модифицирован - он имеет другой адрес получателя и другой МАК-адрес: |

||

| + | <BR> |

||

| + | arp -n 10.255.4.184 |

||

| + | <PRE> |

||

| + | Address HWtype HWaddress Flags Mask Iface |

||

| + | 10.255.4.184 ether fa:16:3e:ea:49:b7 C qr-e02600f1-cd |

||

| + | </PRE> |

||

| + | |||

| + | НОВЫЙ Мак-адрес: '''<code> fa:16:3e:ea:49:b7 </code>''' |

||

| + | |||

| + | =Прохождение трафика внутри OpenVSwitch (после процесса маршрутизации)= |

||

| + | Повторно пакет в OpenVSwitch попадает через интерфейс <code>qr-e02600f1-cd</code><BR> |

||

| + | |||

| + | Просмотрев командой <code>ovs-vsctl show</code> конфигурацию, можно увидеть порт свитча соответвующий интерфейсу: |

||

| + | <PRE> |

||

| + | Port qr-e02600f1-cd |

||

| + | tag: 1 |

||

| + | Interface qr-e02600f1-cd |

||

| + | type: internal |

||

| + | </PRE> |

||

| + | |||

| + | |||

| + | Этот порт является портом свитча <code>br-int</code>. |

||

| + | <BR> |

||

| + | |||

| + | <PRE> |

||

| + | Bridge br-int |

||

| + | Controller "tcp:127.0.0.1:6633" |

||

| + | is_connected: true |

||

| + | fail_mode: secure |

||

| + | datapath_type: system |

||

| + | Port qg-932d2f98-d2 |

||

| + | tag: 2 |

||

| + | Interface qg-932d2f98-d2 |

||

| + | type: internal |

||

| + | Port br-int |

||

| + | Interface br-int |

||

| + | type: internal |

||

| + | Port int-br-ch-os-fl |

||

| + | Interface int-br-ch-os-fl |

||

| + | type: patch |

||

| + | options: {peer=phy-br-ch-os-fl} |

||

| + | Port patch-tun |

||

| + | Interface patch-tun |

||

| + | type: patch |

||

| + | options: {peer=patch-int} |

||

| + | Port fg-deee2f23-09 |

||

| + | tag: 2 |

||

| + | Interface fg-deee2f23-09 |

||

| + | type: internal |

||

| + | Port qr-e02600f1-cd |

||

| + | tag: 1 |

||

| + | Interface qr-e02600f1-cd |

||

| + | type: internal |

||

| + | Port o-hm0 |

||

| + | tag: 1 |

||

| + | Interface o-hm0 |

||

| + | type: internal |

||

| + | Port tapb9b0014b-e1 |

||

| + | tag: 1 |

||

| + | Interface tapb9b0014b-e1 |

||

| + | type: internal |

||

| + | Port qg-aefc8a2e-98 |

||

| + | tag: 2 |

||

| + | Interface qg-aefc8a2e-98 |

||

| + | type: internal |

||

| + | </PRE> |

||

| + | Далее снова следует вернуться к OpenFlow правилам коммутатора <code>br-int</code> |

||

| + | ==Таблицы коммутатора <code>br-int</code>== |

||

| + | Для простоты просмотра вырежем из вывода счетчики и прочие поля которые не влияют на коммутацию пакета: <BR> |

||

| + | <code>ovs-ofctl dump-flows br-int | awk '{print $3" "$6" "$7}' | column -t </code> |

||

| + | <BR> |

||

| + | Вывод выглядит так (2 строки для примера) |

||

| + | <PRE> |

||

| + | table=0, priority=65535,dl_vlan=4095 actions=drop |

||

| + | table=0, priority=200,reg3=0 actions=set_queue:0,load:0x1->NXM_NX_REG3[0],resubmit(,0) |

||

| + | </PRE> |

||

| + | Для сравнения полный вывод без форматирования: |

||

| + | <PRE> |

||

| + | cookie=0xe00566add900f16d, duration=4675.255s, table=0, n_packets=0, n_bytes=0, priority=65535,dl_vlan=4095 actions=drop |

||

| + | cookie=0x8777a5187aa1b046, duration=4673.509s, table=0, n_packets=26045, n_bytes=2256052, priority=200,reg3=0 actions=set_queue:0,load:0x1->NXM_NX_REG3[0],resubmit(,0) |

||

| + | </PRE> |

||

| + | Поля,которые не интересуют для анализа прохождения пакета и вырезаны: |

||

| + | * cookie |

||

| + | * duration |

||

| + | * n_packets |

||

| + | * n_bytes |

||

| + | |||

| + | {{#spoiler:show=Полный вывод ovs-ofctl dump-flows br-int (без "лишних" полей)| |

||

| + | |||

| + | <PRE> |

||

| + | table=0, priority=65535,dl_vlan=4095 actions=drop |

||

| + | table=0, priority=200,reg3=0 actions=set_queue:0,load:0x1->NXM_NX_REG3[0],resubmit(,0) |

||

| + | table=0, priority=5,in_port="int-br-ch-os-fl",dl_dst=fa:16:3f:e0:b7:4b actions=resubmit(,4) |

||

| + | table=0, priority=5,in_port="patch-tun",dl_dst=fa:16:3f:e0:b7:4b actions=resubmit(,3) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:0e:d7:45 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:38:c0:62 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:64:4e:1f actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:96:cd:a5 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:a0:1e:1b actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:f9:d4:00 actions=resubmit(,2) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:0e:d7:45 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:38:c0:62 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:64:4e:1f actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:96:cd:a5 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:a0:1e:1b actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:f9:d4:00 actions=resubmit(,1) |

||

| + | table=0, priority=3,in_port="int-br-ch-os-fl",vlan_tci=0x0000/0x1fff actions=mod_vlan_vid:2,resubmit(,60) |

||

| + | table=0, priority=2,in_port="int-br-ch-os-fl" actions=drop |

||

| + | table=0, priority=0 actions=resubmit(,60) |

||

| + | table=1, priority=1 actions=drop |

||

| + | table=2, priority=1 actions=drop |

||

| + | table=23, priority=0 actions=drop |

||

| + | table=24, priority=0 actions=drop |

||

| + | table=60, priority=100,in_port="o-hm0" actions=load:0x3->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,71) |

||

| + | table=60, priority=100,in_port="qg-aefc8a2e-98" actions=load:0x6->NXM_NX_REG5[],load:0x2->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=100,in_port="qr-e02600f1-cd" actions=load:0x5->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=100,in_port="tap0692f9f3-7f" actions=load:0x4->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=90,dl_vlan=1,dl_dst=fa:16:3e:0c:e4:73 actions=load:0x3->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],strip_vlan,resubmit(,81) |

||

| + | table=60, priority=3 actions=NORMAL |

||

| + | table=62, priority=3 actions=NORMAL |

||

| + | table=71, priority=110,ct_state=+trk actions=ct_clear,resubmit(,71) |

||

| + | table=71, priority=95,arp,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,arp_spa=10.255.4.194 actions=resubmit(,94) |

||

| + | table=71, priority=65,ip,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,nw_src=10.255.4.194 actions=ct(table=72,zone=NXM_NX_REG6[0..15]) |

||

| + | table=71, priority=95,icmp6,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,ipv6_src=fe80::f816:3eff:fe0c:e473,icmp_type=130 actions=resubmit(,94) |

||

| + | table=71, priority=95,icmp6,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,ipv6_src=fe80::f816:3eff:fe0c:e473,icmp_type=133 actions=resubmit(,94) |

||

| + | table=71, priority=95,icmp6,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,ipv6_src=fe80::f816:3eff:fe0c:e473,icmp_type=135 actions=resubmit(,94) |

||

| + | table=71, priority=95,icmp6,reg5=0x3,in_port="o-hm0",icmp_type=136,nd_target=fe80::f816:3eff:fe0c:e473 actions=resubmit(,94) |

||

| + | table=71, priority=80,udp,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,nw_src=10.255.4.194,tp_src=68,tp_dst=67 actions=resubmit(,73) |

||

| + | table=71, priority=80,udp,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,nw_src=0.0.0.0,tp_src=68,tp_dst=67 actions=resubmit(,73) |

||

| + | table=71, priority=80,udp6,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,ipv6_src=fe80::f816:3eff:fe0c:e473,tp_src=546,tp_dst=547 actions=resubmit(,73) |

||

| + | table=71, priority=70,udp,reg5=0x3,in_port="o-hm0",tp_src=67,tp_dst=68 actions=resubmit(,93) |

||

| + | table=71, priority=70,udp6,reg5=0x3,in_port="o-hm0",tp_src=547,tp_dst=546 actions=resubmit(,93) |

||

| + | table=71, priority=70,icmp6,reg5=0x3,in_port="o-hm0",icmp_type=134 actions=resubmit(,93) |

||

| + | table=71, priority=65,ipv6,reg5=0x3,in_port="o-hm0",dl_src=fa:16:3e:0c:e4:73,ipv6_src=fe80::f816:3eff:fe0c:e473 actions=ct(table=72,zone=NXM_NX_REG6[0..15]) |

||

| + | table=71, priority=10,reg5=0x3,in_port="o-hm0" actions=ct_clear,resubmit(,93) |

||

| + | table=71, priority=0 actions=drop |

||

| + | table=72, priority=74,ct_state=+est-rel-rpl,ipv6,reg5=0x3 actions=resubmit(,73) |

||

| + | table=72, priority=74,ct_state=+est-rel-rpl,ip,reg5=0x3 actions=resubmit(,73) |

||

| + | table=72, priority=74,ct_state=+new-est,ipv6,reg5=0x3 actions=resubmit(,73) |

||

| + | table=72, priority=74,ct_state=+new-est,ip,reg5=0x3 actions=resubmit(,73) |

||

| + | table=72, priority=50,ct_state=+inv+trk actions=resubmit(,93) |

||

| + | table=72, priority=50,ct_mark=0x1,reg5=0x3 actions=resubmit(,93) |

||

| + | table=72, priority=50,ct_state=+est-rel+rpl,ct_zone=1,ct_mark=0,reg5=0x3 actions=resubmit(,94) |

||

| + | table=72, priority=50,ct_state=-new-est+rel-inv,ct_zone=1,ct_mark=0,reg5=0x3 actions=resubmit(,94) |

||

| + | table=72, priority=40,ct_state=-est,reg5=0x3 actions=resubmit(,93) |

||

| + | table=72, priority=40,ct_state=+est,ip,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15],exec(load:0x1->NXM_NX_CT_MARK[])) |

||

| + | table=72, priority=40,ct_state=+est,ipv6,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15],exec(load:0x1->NXM_NX_CT_MARK[])) |

||

| + | table=72, priority=0 actions=drop |

||

| + | table=73, priority=100,reg6=0x1,dl_dst=fa:16:3e:0c:e4:73 actions=load:0x3->NXM_NX_REG5[],resubmit(,81) |

||

| + | table=73, priority=90,ct_state=+new-est,ip,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15]),resubmit(,91) |

||

| + | table=73, priority=90,ct_state=+new-est,ipv6,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15]),resubmit(,91) |

||

| + | table=73, priority=80,reg5=0x3 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x6 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x5 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x4 actions=resubmit(,94) |

||

| + | table=73, priority=0 actions=drop |

||

| + | table=81, priority=100,arp,reg5=0x3 actions=output:"o-hm0" |

||

| + | table=81, priority=100,icmp6,reg5=0x3,icmp_type=130 actions=output:"o-hm0" |

||

| + | table=81, priority=100,icmp6,reg5=0x3,icmp_type=135 actions=output:"o-hm0" |

||

| + | table=81, priority=100,icmp6,reg5=0x3,icmp_type=136 actions=output:"o-hm0" |

||

| + | table=81, priority=95,udp,reg5=0x3,tp_src=67,tp_dst=68 actions=output:"o-hm0" |

||

| + | table=81, priority=95,udp6,reg5=0x3,tp_src=547,tp_dst=546 actions=output:"o-hm0" |

||

| + | table=81, priority=90,ct_state=-trk,ip,reg5=0x3 actions=ct(table=82,zone=NXM_NX_REG6[0..15]) |

||

| + | table=81, priority=90,ct_state=-trk,ipv6,reg5=0x3 actions=ct(table=82,zone=NXM_NX_REG6[0..15]) |

||

| + | table=81, priority=80,ct_state=+trk,reg5=0x3 actions=resubmit(,82) |

||

| + | table=81, priority=0 actions=drop |

||

| + | table=82, priority=77,ct_state=+est-rel-rpl,udp,reg5=0x3,tp_dst=5555 actions=output:"o-hm0" |

||

| + | table=82, priority=77,ct_state=+new-est,udp,reg5=0x3,tp_dst=5555 actions=ct(commit,zone=NXM_NX_REG6[0..15]),output:"o-hm0",resubmit(,92) |

||

| + | table=82, priority=50,ct_state=+inv+trk actions=resubmit(,93) |

||

| + | table=82, priority=50,ct_mark=0x1,reg5=0x3 actions=resubmit(,93) |

||

| + | table=82, priority=50,ct_state=+est-rel+rpl,ct_zone=1,ct_mark=0,reg5=0x3 actions=output:"o-hm0" |

||

| + | table=82, priority=50,ct_state=-new-est+rel-inv,ct_zone=1,ct_mark=0,reg5=0x3 actions=output:"o-hm0" |

||

| + | table=82, priority=40,ct_state=-est,reg5=0x3 actions=resubmit(,93) |

||

| + | table=82, priority=40,ct_state=+est,ip,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15],exec(load:0x1->NXM_NX_CT_MARK[])) |

||

| + | table=82, priority=40,ct_state=+est,ipv6,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15],exec(load:0x1->NXM_NX_CT_MARK[])) |

||

| + | table=82, priority=0 actions=drop |

||

| + | table=91, priority=1 actions=resubmit(,94) |

||

| + | table=92, priority=0 actions=drop |

||

| + | table=93, priority=0 actions=drop |

||

| + | table=94, priority=1 actions=NORMAL |

||

| + | </PRE> |

||

| + | }} |

||

| + | |||

| + | Далее проджолжаем анализ по-таблично, от таблицы с номером 0, внутри таблицы правила идут в порядке приоритетов, от большего к меньшему |

||

| + | |||

| + | ===<code>table0</code> коммутатора <code>br-int</code> (второй проход)=== |

||

| + | table 0 |

||

| + | <PRE> |

||

| + | table=0, priority=65535,dl_vlan=4095 actions=drop |

||

| + | table=0, priority=200,reg3=0 actions=set_queue:0,load:0x1->NXM_NX_REG3[0],resubmit(,0) |

||

| + | table=0, priority=5,in_port="int-br-ch-os-fl",dl_dst=fa:16:3f:e0:b7:4b actions=resubmit(,4) |

||

| + | table=0, priority=5,in_port="patch-tun",dl_dst=fa:16:3f:e0:b7:4b actions=resubmit(,3) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:0e:d7:45 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:38:c0:62 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:64:4e:1f actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:96:cd:a5 actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:a0:1e:1b actions=resubmit(,2) |

||

| + | table=0, priority=4,in_port="int-br-ch-os-fl",dl_src=fa:16:3f:f9:d4:00 actions=resubmit(,2) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:0e:d7:45 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:38:c0:62 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:64:4e:1f actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:96:cd:a5 actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:a0:1e:1b actions=resubmit(,1) |

||

| + | table=0, priority=2,in_port="patch-tun",dl_src=fa:16:3f:f9:d4:00 actions=resubmit(,1) |

||

| + | table=0, priority=3,in_port="int-br-ch-os-fl",vlan_tci=0x0000/0x1fff actions=mod_vlan_vid:2,resubmit(,60) |

||

| + | table=0, priority=2,in_port="int-br-ch-os-fl" actions=drop |

||

| + | table=0, priority=0 actions=resubmit(,60) |

||

| + | </PRE> |

||

| + | <BR> |

||

| + | <BR> |

||

| + | Тут можно видеть, что ни одно правило не имеет <code>fl_dst='''fa:16:3e:ea:49:b7'''</code>, где мак '''fa:16:3e:ea:49:b7''' это мак виртуальной машины |

||

| + | (отличный от оригинального мака, так как пакет был отмаршрутизирован, и соответвенно мак получателя изменен)<BR><BR><BR> |

||

| + | |||

| + | Остальные правила кроме <code>table=0, priority=200,reg3=0 actions=set_queue:0,load:0x1->NXM_NX_REG3[0],resubmit(,0)</code> <BR> |

||

| + | которое устанавливает значение регистра '''reg3''' ('''ВНУТРЕННИЙ''' регистр, модификация пакета '''НЕ происходит!''') <BR> |

||

| + | не соответвуют пакету, и последним правилом <code>table=0, priority=0 actions=resubmit(,60)</code> пакет отправляется в таблицу 60 |

||

| + | |||

| + | ===<code>table 60</code> коммутатора <code>br-int</code> (второй проход)=== |

||

| + | table 60 |

||

| + | <PRE> |

||

| + | table=60, priority=100,in_port="o-hm0" actions=load:0x3->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,71) |

||

| + | table=60, priority=100,in_port="qg-aefc8a2e-98" actions=load:0x6->NXM_NX_REG5[],load:0x2->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=100,in_port="qr-e02600f1-cd" actions=load:0x5->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=100,in_port="tap0692f9f3-7f" actions=load:0x4->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,73) |

||

| + | table=60, priority=90,dl_vlan=1,dl_dst=fa:16:3e:0c:e4:73 actions=load:0x3->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],strip_vlan,resubmit(,81) |

||

| + | table=60, priority=3 actions=NORMAL |

||

| + | </PRE> |

||

| + | Как было выяснено выше, пакет к коммутатор попадает через порт <code>qr-e02600f1-cd</code> и имеет мак назначения <code>fa:16:3e:ea:49:b7</code> |

||

| + | <BR> |

||

| + | Просмотрев таблицу 60 сразу видно, что единственно правило которому соответвует пакет это<BR> |

||

| + | <code>table=60, priority=100,in_port="qr-e02600f1-cd" actions=load:0x5->NXM_NX_REG5[],load:0x1->NXM_NX_REG6[],resubmit(,73)</code> |

||

| + | <BR> |

||

| + | Согласно этому правилу, производятся следующие действия: |

||

| + | * <code>load:0x5->NXM_NX_REG5[]</code> - записать значение 0x5 в регистр 5 |

||

| + | * <code>load:0x1->NXM_NX_REG6[]</code> - записать значение 0x1 в регистр 6 |

||

| + | * <code>resubmit(,73)</code> - передать пакет в таблицу 73 |

||

| + | |||

| + | ===<code>table 73</code> коммутатора <code>br-int</code>=== |

||

| + | table 73 |

||

| + | Пакет имеет мак назначения '''fa:16:3e:ea:49:b7''', '''reg5=0x5''', reg6=0x1 |

||

| + | |||

| + | <PRE> |

||

| + | table=73, priority=100,reg6=0x1,dl_dst=fa:16:3e:0c:e4:73 actions=load:0x3->NXM_NX_REG5[],resubmit(,81) |

||

| + | table=73, priority=90,ct_state=+new-est,ip,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15]),resubmit(,91) |

||

| + | table=73, priority=90,ct_state=+new-est,ipv6,reg5=0x3 actions=ct(commit,zone=NXM_NX_REG6[0..15]),resubmit(,91) |

||

| + | table=73, priority=80,reg5=0x3 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x6 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x5 actions=resubmit(,94) |

||

| + | table=73, priority=80,reg5=0x4 actions=resubmit(,94) |

||

| + | table=73, priority=0 actions=drop |

||

| + | </PRE> |

||

| + | Единсственное правило, которому соответвует пакет - это <code>table=73, priority=80,reg5=0x4 actions=resubmit(,94)</code>, |

||

| + | согласно которому пакет попадает в таблицу 94 |

||

| + | |||

| + | ===<code>table 94</code> коммутатора <code>br-int</code>=== |

||

| + | table 94 |

||

| + | <PRE> |

||

| + | table=94, priority=1 actions=NORMAL |

||

| + | </PRE> |

||

| + | Единственное правило говорит о том, что дальнейшая коммутация осуществляется на основе классической таблицы коммутации (Forwarding database, FDB) |

||

| + | |||

| + | ===Таблица мак-адресов коммутатора <code>br-int (второй проход) </code>=== |

||

| + | Мак-адрес назначения в пакете - '''fa:16:3e:ea:49:b7''' |

||

| + | <code>ovs-appctl fdb/show br-int</code> |

||

| + | <PRE> |

||

| + | port VLAN MAC Age |

||

| + | 1 2 52:54:15:bb:bb:16 118 |

||

| + | 2 1 fa:16:3e:ea:49:b7 1 |

||

| + | 1 2 00:02:2d:aa:bb:02 1 |

||

| + | 5 1 fa:16:3e:69:cd:07 1 |

||

| + | 6 2 fa:16:3e:40:32:d5 1 |

||

| + | 1 2 52:54:15:ff:ff:16 1 |

||

| + | 1 2 52:54:15:aa:aa:16 1 |

||

| + | </PRE> |

||

| + | Тут видно, что мак-адрес назначения ('''fa:16:3e:ea:49:b7''' )встречается 1 раз - в строке |

||

| + | <PRE> |

||

| + | 2 1 fa:16:3e:ea:49:b7 1 |

||

| + | </PRE> |

||

| + | Соответственно порт назначения имеет номер 2. |

||

| + | <BR> |

||

| + | Для того что бы выяснить какой именно порт имеет номер 2, просмотреть номера портов |

||

| + | <code>ovs-ofctl -OOpenFlow13 show br-int</code> |

||

| + | |||

| + | <PRE> |

||

| + | OFPT_FEATURES_REPLY (OF1.3) (xid=0x2): dpid:0000ae03d42a2e4e |

||

| + | n_tables:254, n_buffers:0 |

||

| + | capabilities: FLOW_STATS TABLE_STATS PORT_STATS GROUP_STATS QUEUE_STATS |

||

| + | OFPST_PORT_DESC reply (OF1.3) (xid=0x3): |

||

| + | 1(int-br-ch-os-fl): addr:8a:38:2d:a7:77:0a |

||

| + | config: 0 |

||

| + | state: LIVE |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | 2(patch-tun): addr:6a:2a:dd:60:81:7c |

||

| + | config: 0 |

||

| + | state: LIVE |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | 3(o-hm0): addr:fa:16:3e:0c:e4:73 |

||

| + | config: 0 |

||

| + | state: LIVE |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | 4(tap0692f9f3-7f): addr:00:00:00:00:00:00 |

||

| + | config: PORT_DOWN |

||

| + | state: LINK_DOWN |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | 5(qr-e02600f1-cd): addr:00:00:00:00:00:00 |

||

| + | config: PORT_DOWN |

||

| + | state: LINK_DOWN |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | 6(qg-aefc8a2e-98): addr:00:00:00:00:00:00 |

||

| + | config: PORT_DOWN |

||

| + | state: LINK_DOWN |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | LOCAL(br-int): addr:ae:03:d4:2a:2e:4e |

||

| + | config: PORT_DOWN |

||

| + | state: LINK_DOWN |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | OFPT_GET_CONFIG_REPLY (OF1.3) (xid=0x9): frags=normal miss_send_len=0 |

||

| + | </PRE> |

||

| + | |||

| + | Тут видно, что порт с номером 2 это |

||

| + | <PRE> |

||

| + | 2(patch-tun): addr:6a:2a:dd:60:81:7c |

||

| + | config: 0 |

||

| + | state: LIVE |

||

| + | speed: 0 Mbps now, 0 Mbps max |

||

| + | </PRE> |

||

| + | |||

| + | Что это за порт можно найти в выводе команды <code>ovs-vsctl show</code> |

||

| + | |||

| + | <PRE> |

||

| + | |||

| + | Port patch-tun |

||

| + | Interface patch-tun |

||

| + | type: patch |

||

| + | options: {peer=patch-int} |

||

| + | </PRE> |

||

| + | |||

| + | Этот порт имеет тип <code> patch</code>, другими словами соединяет 2 виртуальных коммутатора, <BR> |

||

| + | и просмотрев вывод команды |

||

| + | |||

| + | <code>ovs-vsctl show</code> |

||

| + | |||

| + | можно найти второй конец этого виртуального патч-корда, и увидеть что он включен в <code>Bridge br-tun</code> |

||

| + | |||

| + | <PRE> |

||

| + | Port patch-int |

||

| + | Interface patch-int |

||

| + | type: patch |

||

| + | options: {peer=patch-tun} |

||

| + | </PRE> |

||

| + | Полностью информация о виртуальном коммутаторе <code>br-tun</code> |

||

| + | <PRE> |

||

| + | Bridge br-tun |

||

| + | Controller "tcp:127.0.0.1:6633" |

||

| + | is_connected: true |

||

| + | fail_mode: secure |

||

| + | datapath_type: system |

||

| + | Port vxlan-0a48080a |

||

| + | Interface vxlan-0a48080a |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.9", out_key=flow, remote_ip="10.72.8.10"} |

||

| + | Port vxlan-0a48080b |

||

| + | Interface vxlan-0a48080b |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.9", out_key=flow, remote_ip="10.72.8.11"} |

||

| + | Port vxlan-0a48080d |

||

| + | Interface vxlan-0a48080d |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.9", out_key=flow, remote_ip="10.72.8.13"} |

||

| + | Port br-tun |

||

| + | Interface br-tun |

||

| + | type: internal |

||

| + | Port patch-int |

||

| + | Interface patch-int |

||

| + | type: patch |

||

| + | options: {peer=patch-tun} |

||

| + | </PRE> |

||

| + | |||

| + | Дальнейшая коммутация пакета будет выполняться коммутатором <code>br-tun</code> |

||

| + | |||

| + | =Прохождение трафика через виртуальный коммутатор <code>br-tun</code>= |

||

| + | Как выяснили, трафик попадает в коммутатор <code>br-tun</code> через порт <code>patch-int</code> |

||

| + | ==Таблицы коммутатора <code>br-tun</code>== |

||

| + | |||

| + | Для простоты просмотра вырежем из вывода счетчики и прочие поля которые не влияют на коммутацию пакета: <BR> |

||

| + | <code>ovs-ofctl dump-flows br-tun | awk '{print $3" "$6" "$7}' | column -t </code> |

||

| + | <BR> |

||

| + | Вывод выглядит так (2 строки для примера) |

||

| + | <PRE> |

||

| + | table=0, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | </PRE> |

||

| + | Для сравнения полный вывод без форматирования: |

||

| + | <PRE> |

||

| + | cookie=0x664e52e9b9d23ed7, duration=21138.026s, table=0, n_packets=105243, n_bytes=9417514, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | cookie=0x664e52e9b9d23ed7, duration=21128.685s, table=0, n_packets=0, n_bytes=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | </PRE> |

||

| + | Поля,которые не интересуют для анализа прохождения пакета и вырезаны: |

||

| + | * cookie |

||

| + | * duration |

||

| + | * n_packets |

||

| + | * n_bytes |

||

| + | |||

| + | {{#spoiler:show=Полный вывод ovs-ofctl dump-flows br-tun (без "лишних" полей)| |

||

| + | |||

| + | |||

| + | <PRE> |

||

| + | |||

| + | |||

| + | table=0, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080d" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a480809" actions=resubmit(,4) |

||

| + | table=0, priority=0 actions=drop |

||

| + | table=1, priority=0 actions=resubmit(,2) |

||

| + | table=2, priority=1,arp,dl_dst=ff:ff:ff:ff:ff:ff actions=resubmit(,21) |

||

| + | table=2, priority=0,dl_dst=00:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,20) |

||

| + | table=2, priority=0,dl_dst=01:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,22) |

||

| + | table=3, priority=0 actions=drop |

||

| + | table=4, priority=1,tun_id=0x24 actions=mod_vlan_vid:1,resubmit(,9) |

||

| + | table=4, priority=0 actions=drop |

||

| + | table=6, priority=0 actions=drop |

||

| + | table=9, priority=1,dl_src=fa:16:3f:0e:d7:45 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:38:c0:62 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:64:4e:1f actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:96:cd:a5 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:a0:1e:1b actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:f9:d4:00 actions=output:"patch-int" |

||

| + | table=9, priority=0 actions=resubmit(,10) |

||

| + | table=10, priority=1 actions=learn(table=20,hard_timeout=300,priority=1,cookie=0x664e52e9b9d23ed7,NXM_OF_VLAN_TCI[0..11],NXM_OF_ETH_DST[]=NXM_OF_ETH_SRC[],load:0->NXM_OF_VLAN_TCI[],load:NXM_NX_TUN_ID[]->NXM_NX_TUN_ID[],output:OXM_OF_IN_PORT[]),output:"patch-int" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:55:eb:a8 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080a" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:2b:3e:99 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:42:68:31 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:ea:49:b7 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080d" |

||

| + | table=20, hard_timeout=300, priority=1,vlan_tci=0x0001/0x0fff,dl_dst=fa:16:3e:ea:49:b7 |

||

| + | table=20, priority=0 actions=resubmit(,22) |

||

| + | table=21, priority=1,arp,dl_vlan=1,arp_tpa=10.255.3.208 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e55eba8->NXM_NX_ARP_SHA[],load:0xaff03d0->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:55:eb:a8,IN_PORT |

||

| + | table=21, priority=1,arp,dl_vlan=1,arp_tpa=10.255.1.1 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e2b3e99->NXM_NX_ARP_SHA[],load:0xaff0101->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:2b:3e:99,IN_PORT |

||

| + | table=21, priority=1,arp,dl_vlan=1,arp_tpa=10.255.2.10 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e426831->NXM_NX_ARP_SHA[],load:0xaff020a->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:42:68:31,IN_PORT |

||

| + | table=21, priority=1,arp,dl_vlan=1,arp_tpa=10.255.4.184 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163eea49b7->NXM_NX_ARP_SHA[],load:0xaff04b8->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:ea:49:b7,IN_PORT |

||

| + | table=21, priority=0 actions=resubmit(,22) |

||

| + | table=22, priority=1,dl_vlan=1 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080a",output:"vxlan-0a48080d",output:"vxlan-0a480809" |

||

| + | table=22, priority=0 actions=drop |

||

| + | |||

| + | </PRE> |

||

| + | }} |

||

| + | |||

| + | Далее проджолжаем анализ по-таблично, от таблицы с номером 0, внутри таблицы правила идут в порядке приоритетов, от большего к меньшему |

||

| + | <BR> |

||

| + | Пакет попадает в коммутатор через порт <code>patch-int</code>, и имеет мак назначения '''fa:16:3e:ea:49:b7''' |

||

| + | |||

| + | ===<code>table 0</code> коммутатора <code>br-tun</code>=== |

||

| + | <PRE> |

||

| + | table=0, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080d" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a480809" actions=resubmit(,4) |

||

| + | table=0, priority=0 actions=drop |

||

| + | </PRE> |

||

| + | Тут видно, что пакеты с порта <code>patch-int</code> передаются в таблицу 1 (проверка по входящему порту) |

||

| + | |||

| + | ===<code>table 1</code> коммутатора <code>br-tun</code>=== |

||

| + | <PRE> |

||

| + | table=1, priority=0 actions=resubmit(,2) |

||

| + | </PRE> |

||

| + | Безусловный переход в таблицу 2 (зачем ?) |

||

| + | |||

| + | ===<code>table 2</code> коммутатора <code>br-tun</code>=== |

||

| + | <PRE> |

||

| + | table=2, priority=1,arp,dl_dst=ff:ff:ff:ff:ff:ff actions=resubmit(,21) |

||

| + | table=2, priority=0,dl_dst=00:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,20) |

||

| + | table=2, priority=0,dl_dst=01:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,22) |

||

| + | </PRE> |

||

| + | Это правила в переводе на "язык человеков" означают: |

||

| + | |||

| + | * unicast ethernet адреса получения передаем в таблицу 20 |

||

| + | * multicast ethernet адреса получения передаем в таблицу 22 |

||

| + | |||

| + | |||

| + | Если описать более "стого" то читать так (для обоих правил): |

||

| + | * взять мак-адрес получателя, надожить на него маску (01:00:00:00:00:00) (в обоих правилах маска одинаковая) |

||

| + | * в результате работы может получиться 2 возможных значения (два значения, по тому что если перевести маску в двоичный вид то в полученном числе есть 1 только в одном разряде, и при поразрядном умножении в результате будет тоже не боле одной единицы (но может быть и ноль единиц, так как в исходном маке в этом разряде уже был ноль) |

||

| + | * результат наложения маски даст знание 0 или 1 в младшем бите второго байта мак - адреса (например в маке который рассматриваем старший байт это f'''a''':16:3e:ea:49:b7 (0xa) == '''1010''', который после наложения маски 0x1 (двоичное 0001 ) будет иместь значение 0000, так как младьший бит уже имел значение 0 |

||

| + | |||

| + | В результате исследуемый пакет будет направлен в таблицу 20 |

||

| + | |||

| + | ===<code>table 20</code> коммутатора <code>br-tun</code>=== |

||

| + | <PRE> |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:55:eb:a8 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080a" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:2b:3e:99 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:42:68:31 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:ea:49:b7 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080d" |

||

| + | table=20, hard_timeout=300, priority=1,vlan_tci=0x0001/0x0fff,dl_dst=fa:16:3e:ea:49:b7 |

||

| + | table=20, priority=0 actions=resubmit(,22) |

||

| + | </PRE> |

||

| + | В этой таблице есть совпадения по маку получателя - отработает правило |

||

| + | <PRE> |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:ea:49:b7 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080d" |

||

| + | </PRE> |

||

| + | Это правило: |

||

| + | * <code>strip_vlan </code> снимет все VLAN теги |

||

| + | * <code>load:0x24->NXM_NX_TUN_ID[]</code> это дествие определяет VNI - аналог VlanID для VXLAN, 0x24 == 36 (десятичное) |

||

| + | * <code>output:"vxlan-0a48080d"</code> отправит пакет в порт <code>vxlan-0a48080d</code> |

||

| + | |||

| + | порт <code>vxlan-0a48080d</code> |

||

| + | <PRE> |

||

| + | Port vxlan-0a48080d |

||

| + | Interface vxlan-0a48080d |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.11", out_key=flow, remote_ip="10.72.8.13"} |

||

| + | </PRE> |

||

| + | |||

| + | Пакет будет инкапсулирован в VxLAN и отправлен на адрес <code>remote_ip="10.72.8.13"</code> (адрес отправителя будет <code>local_ip="10.72.8.11"</code>) |

||

| + | |||

| + | <BR> |

||

| + | ====Проверка tcpdump==== |

||

| + | Так как пакет на данном этапе покинет Network/Controller node, то можно попробовать увидеть его tcpdump |

||

| + | <BR> |

||

| + | Проверить через какой интерфейс будет отправле пакет для <code>remote_ip="10.72.8.13"</code> можно командой:<BR> |

||

| + | <code> |

||

| + | ip ro get 10.72.8.13 |

||

| + | </code> |

||

| + | <PRE> |

||

| + | 10.72.8.13 dev tenant src 10.72.8.11 uid 0 |

||

| + | cache |

||

| + | </PRE> |

||

| + | Искомый интерфейс имеет имя <code>tenant</code> |

||

| + | <BR> |

||

| + | |||

| + | Проверив трафик tcpdump можно видеть что VXLAN трафик с VNI=36 (0x24) передается: |

||

| + | <PRE> |

||

| + | tcpdump -n -i tenant -ee |

||

| + | tcpdump: verbose output suppressed, use -v or -vv for full protocol decode |

||

| + | listening on tenant, link-type EN10MB (Ethernet), capture size 262144 bytes |

||

| + | 08:52:12.889945 52:54:15:ac:ac:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.11.36100 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 08:52:12.890454 5e:24:8c:10:3d:20 > 52:54:15:ac:ac:15, ethertype IPv4 (0x0800), length 148: 10.72.8.13.38067 > 10.72.8.11.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 08:52:12.990619 52:54:15:ac:ac:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.11.36100 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 08:52:12.991146 5e:24:8c:10:3d:20 > 52:54:15:ac:ac:15, ethertype IPv4 (0x0800), length 148: 10.72.8.13.38067 > 10.72.8.11.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | </PRE> |

||

| + | |||

| + | Далее обработка на стороне Network/Control Node заканчивается, и дальнейшая счастливая жизнь пакета продолжается на Compute Node |

||

| + | |||

| + | {{Note|"ERROR: unknown-next-protocol": |

||

| + | Судя по всему tcpdump не знает что внутри так как не знает что делать со згначением "Next Protocol":<BR> |

||

| + | https://github.com/the-tcpdump-group/tcpdump/blob/master/print-vxlan-gpe.c |

||

| + | }} |

||

| + | |||

| + | =Compute Node= |

||

| + | Compute node имеет адрес <code>10.72.8.13</code>, однако это не означает что это маршрутизируемый адрес - вполне возможно что это адрес используется только для построения оверлейной сети. (как раз наш случай)<BR> |

||

| + | Выяснить адрес для подключения - обратится к документации по клауду, это полностью зависит от того как был развернут конкретный клауд и общих рекомендаций тут нет. |

||

| + | <BR> |

||

| + | Проверить что трафик доходит до Compute Node можно <code>tcpdump</code> |

||

| + | <BR> |

||

| + | сначала убедиться что адрес присутствует на ноде: |

||

| + | <PRE> |

||

| + | tenant: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500 |

||

| + | inet 10.72.8.13 netmask 255.255.255.0 broadcast 10.72.8.255 |

||

| + | inet6 fe80::5c24:8cff:fe10:3d20 prefixlen 64 scopeid 0x20<link> |

||

| + | ether 5e:24:8c:10:3d:20 txqueuelen 1000 (Ethernet) |

||

| + | RX packets 878696 bytes 93808692 (93.8 MB) |

||

| + | RX errors 0 dropped 0 overruns 0 frame 0 |

||

| + | TX packets 616662 bytes 90313355 (90.3 MB) |

||

| + | TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0 |

||

| + | </PRE> |

||

| + | <BR> |

||

| + | Проверить что видно трафик VXLAN с VNI=36 (0x24) |

||

| + | <code> |

||

| + | tcpdump -n -i tenant -ee |

||

| + | </code> |

||

| + | <PRE> |

||

| + | tcpdump: verbose output suppressed, use -v or -vv for full protocol decode |

||

| + | listening on tenant, link-type EN10MB (Ethernet), capture size 262144 bytes |

||

| + | 09:19:04.142325 52:54:15:ac:ac:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.11.36100 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 09:19:04.142706 5e:24:8c:10:3d:20 > 52:54:15:ac:ac:15, ethertype IPv4 (0x0800), length 148: 10.72.8.13.38067 > 10.72.8.11.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 09:19:05.145801 52:54:15:ac:ac:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.11.36100 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 09:19:05.146111 5e:24:8c:10:3d:20 > 52:54:15:ac:ac:15, ethertype IPv4 (0x0800), length 148: 10.72.8.13.38067 > 10.72.8.11.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | ^C |

||

| + | 4 packets captured |

||

| + | 4 packets received by filter |

||

| + | 0 packets dropped by kernel |

||

| + | </PRE> |

||

| + | |||

| + | =Прохождение трафика внутри OpenVSwitch (Compute Node)= |

||

| + | {{Note|"Перезагрузка": |

||

| + | В процессе написания этого документа у меня была необходимость обновить OpenStack что повлекло за собой перезагрузку нод, и виртуальный роутер переместился на другую Network/Control ноду. |

||

| + | <BR> |

||

| + | Соответственно сменился адрес с которого идет рафик - вместо <code>10.72.8.11</code> (как в дампе выше) стал <code>10.72.8.9</code> |

||

| + | <PRE> |

||

| + | tcpdump -n -i tenant -ee |

||

| + | tcpdump: verbose output suppressed, use -v or -vv for full protocol decode |

||

| + | listening on tenant, link-type EN10MB (Ethernet), capture size 262144 bytes |

||

| + | 13:58:15.889411 52:54:15:ab:ab:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.9.55052 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 13:58:15.890550 5e:24:8c:10:3d:20 > 52:54:15:ab:ab:15, ethertype IPv4 (0x0800), length 148: 10.72.8.13.36859 > 10.72.8.9.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | 13:58:16.886610 52:54:15:ab:ab:15 > 5e:24:8c:10:3d:20, ethertype IPv4 (0x0800), length 148: 10.72.8.9.55052 > 10.72.8.13.4790: VXLAN-GPE, flags [I], vni 36: ERROR: unknown-next-protocol |

||

| + | </PRE> |

||

| + | |||

| + | }} |

||

| + | <BR> |

||

| + | Определить прт можно по ip адресу - в этом случае это <code>remote_ip="10.72.8.9"</code> |

||

| + | <BR> |

||

| + | <code>ovs-vsctl show</code> |

||

| + | <PRE> |

||

| + | Port vxlan-0a480809 |

||

| + | Interface vxlan-0a480809 |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.13", out_key=flow, remote_ip="10.72.8.9"} |

||

| + | </PRE> |

||

| + | Полный вывод команды скрыт под спойлер: |

||

| + | {{#spoiler:show=ovs-vsctl show (полный вывод)| |

||

| + | |||

| + | <PRE> |

||

| + | bd6b6a0e-4656-4218-a442-00d9e76edd34 |

||

| + | Manager "ptcp:6640:127.0.0.1" |

||

| + | is_connected: true |

||

| + | Bridge br-tun |

||

| + | Controller "tcp:127.0.0.1:6633" |

||

| + | is_connected: true |

||

| + | fail_mode: secure |

||

| + | datapath_type: system |

||

| + | Port vxlan-0a48080b |

||

| + | Interface vxlan-0a48080b |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.13", out_key=flow, remote_ip="10.72.8.11"} |

||

| + | Port vxlan-0a480809 |

||

| + | Interface vxlan-0a480809 |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.13", out_key=flow, remote_ip="10.72.8.9"} |

||

| + | Port vxlan-0a48080a |

||

| + | Interface vxlan-0a48080a |

||

| + | type: vxlan |

||

| + | options: {df_default="true", dst_port="4790", egress_pkt_mark="0", in_key=flow, local_ip="10.72.8.13", out_key=flow, remote_ip="10.72.8.10"} |

||

| + | Port patch-int |

||

| + | Interface patch-int |

||

| + | type: patch |

||

| + | options: {peer=patch-tun} |

||

| + | Port br-tun |

||

| + | Interface br-tun |

||

| + | type: internal |

||

| + | Bridge br-ch-os-fl |

||

| + | Controller "tcp:127.0.0.1:6633" |

||

| + | is_connected: true |

||

| + | fail_mode: secure |

||

| + | datapath_type: system |

||

| + | Port br-ch-os-fl |

||

| + | Interface br-ch-os-fl |

||

| + | type: internal |

||

| + | Port phy-br-ch-os-fl |

||

| + | Interface phy-br-ch-os-fl |

||

| + | type: patch |

||

| + | options: {peer=int-br-ch-os-fl} |

||

| + | Port floating |

||

| + | Interface floating |

||

| + | Bridge br-ex |

||

| + | Port br-ex |

||

| + | Interface br-ex |

||

| + | type: internal |

||

| + | Bridge br-int |

||

| + | Controller "tcp:127.0.0.1:6633" |

||

| + | is_connected: true |

||

| + | fail_mode: secure |

||

| + | datapath_type: system |

||

| + | Port br-int |

||

| + | Interface br-int |

||

| + | type: internal |

||

| + | Port int-br-ch-os-fl |

||

| + | Interface int-br-ch-os-fl |

||

| + | type: patch |

||

| + | options: {peer=phy-br-ch-os-fl} |

||

| + | Port tap7eed9c11-3d |

||

| + | tag: 1 |

||

| + | Interface tap7eed9c11-3d |

||

| + | Port patch-tun |

||

| + | Interface patch-tun |

||

| + | type: patch |

||

| + | options: {peer=patch-int} |

||

| + | </PRE> |

||

| + | }} |

||

| + | В результате видно что трафик попадает в порт <PRE>vxlan-0a480809</PRE> коммутатора <code>br-tun</code> |

||

| + | |||

| + | <BR> |

||

| + | Дополнительно можно убедиться в этом с помощью команды <code>ovs-tcpdump</code>:<BR> |

||

| + | <code> |

||

| + | ovs-tcpdump -i vxlan-0a480809 |

||

| + | </code> |

||

| + | <PRE> |

||

| + | tcpdump: verbose output suppressed, use -v or -vv for full protocol decode |

||

| + | listening on ovsmi645790, link-type EN10MB (Ethernet), capture size 262144 bytes |

||

| + | 14:06:40.097042 IP6 :: > ff02::1:fff1:28c1: ICMP6, neighbor solicitation, who has fe80::4c43:b8ff:fef1:28c1, length 32 |

||

| + | 14:06:40.338960 IP 192.168.22.253 > 10.255.4.184: ICMP echo request, id 8336, seq 503, length 64 |

||

| + | 14:06:40.339240 IP 10.255.4.184 > 192.168.22.253: ICMP echo reply, id 8336, seq 503, length 64 |

||

| + | 14:06:40.649072 IP6 :: > ff02::16: HBH ICMP6, multicast listener report v2, 1 group record(s), length 28 |

||

| + | 14:06:41.129165 IP6 fe80::4c43:b8ff:fef1:28c1 > ff02::16: HBH ICMP6, multicast listener report v2, 1 group record(s), length 28 |

||

| + | 14:06:41.129181 IP6 fe80::4c43:b8ff:fef1:28c1 > ip6-allrouters: ICMP6, router solicitation, length 16 |

||

| + | 14:06:41.345654 IP 192.168.22.253 > 10.255.4.184: ICMP echo request, id 8336, seq 504, length 64 |

||

| + | 14:06:41.346027 IP 10.255.4.184 > 192.168.22.253: ICMP echo reply, id 8336, seq 504, length 64 |

||

| + | 14:06:42.025131 IP6 fe80::4c43:b8ff:fef1:28c1 > ff02::16: HBH ICMP6, multicast listener report v2, 1 group record(s), length 28 |

||

| + | 14:06:42.344460 IP 192.168.22.253 > 10.255.4.184: ICMP echo request, id 8336, seq 505, length 64 |

||

| + | 14:06:42.344682 IP 10.255.4.184 > 192.168.22.253: ICMP echo reply, id 8336, seq 505, length 64 |

||

| + | </PRE> |

||

| + | ( адрес 192.168.22.253 это адрес откуда идет пинг на ВМ ) |

||

| + | <BR> |

||

| + | если добавить ключ <code>-ee</code> то можно было бы увидеть заголовки VLAN но в данном случае их нет. |

||

| + | ==Прохождение трафика через виртуальный коммутатор <code>br-tun</code> (Compute Node)== |

||

| + | |||

| + | Так же как и для других OpenFlow-коммутаторов, требуется изучить таблицу правил что бы понять как будет идти трафик:<BR> |

||

| + | <code>ovs-ofctl dump-flows br-tun</code> |

||

| + | <BR>Полный вывод скрыт, дальше анализируем используя только значимые поля. |

||

| + | |||

| + | {{#spoiler:show=ovs-ofctl dump-flows br-tun (полный вывод)| |

||

| + | |||

| + | <PRE> |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.435s, table=0, n_packets=6020, n_bytes=572376, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10278.733s, table=0, n_packets=0, n_bytes=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10278.714s, table=0, n_packets=3, n_bytes=842, priority=1,in_port="vxlan-0a48080b" actions=resubmit(,4) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10278.697s, table=0, n_packets=6057, n_bytes=575744, priority=1,in_port="vxlan-0a480809" actions=resubmit(,4) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.843s, table=0, n_packets=0, n_bytes=0, priority=0 actions=drop |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.432s, table=1, n_packets=6020, n_bytes=572376, priority=0 actions=resubmit(,2) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.842s, table=2, n_packets=1, n_bytes=42, priority=1,arp,dl_dst=ff:ff:ff:ff:ff:ff actions=resubmit(,21) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.840s, table=2, n_packets=5996, n_bytes=569744, priority=0,dl_dst=00:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,20) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.839s, table=2, n_packets=23, n_bytes=2590, priority=0,dl_dst=01:00:00:00:00:00/01:00:00:00:00:00 actions=resubmit(,22) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.838s, table=3, n_packets=0, n_bytes=0, priority=0 actions=drop |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10280.950s, table=4, n_packets=6060, n_bytes=576586, priority=1,tun_id=0x24 actions=mod_vlan_vid:1,resubmit(,9) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.837s, table=4, n_packets=0, n_bytes=0, priority=0 actions=drop |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.836s, table=6, n_packets=0, n_bytes=0, priority=0 actions=drop |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.299s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:0e:d7:45 actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.298s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:38:c0:62 actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.296s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:64:4e:1f actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.294s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:96:cd:a5 actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.293s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:a0:1e:1b actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.291s, table=9, n_packets=0, n_bytes=0, priority=1,dl_src=fa:16:3f:e0:b7:4b actions=output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15336.434s, table=9, n_packets=6060, n_bytes=576586, priority=0 actions=resubmit(,10) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.835s, table=10, n_packets=6060, n_bytes=576586, priority=1 actions=learn(table=20,hard_timeout=300,priority=1,cookie=0xca3e4b7bf6ec3ebf,NXM_OF_VLAN_TCI[0..11],NXM_OF_ETH_DST[]=NXM_OF_ETH_SRC[],load:0->NXM_OF_VLAN_TCI[],load:NXM_NX_TUN_ID[]->NXM_NX_TUN_ID[],output:OXM_OF_IN_PORT[]),output:"patch-int" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.529s, table=20, n_packets=0, n_bytes=0, priority=2,dl_vlan=1,dl_dst=fa:16:3e:55:eb:a8 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080a" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.522s, table=20, n_packets=1, n_bytes=42, priority=2,dl_vlan=1,dl_dst=fa:16:3e:bc:d1:9d actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080b" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.518s, table=20, n_packets=0, n_bytes=0, priority=2,dl_vlan=1,dl_dst=fa:16:3e:0c:e4:73 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080b" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.513s, table=20, n_packets=1, n_bytes=42, priority=2,dl_vlan=1,dl_dst=fa:16:3e:08:33:35 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.509s, table=20, n_packets=5994, n_bytes=569660, priority=2,dl_vlan=1,dl_dst=fa:16:3e:69:cd:07 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.505s, table=20, n_packets=0, n_bytes=0, priority=2,dl_vlan=1,dl_dst=fa:16:3e:42:68:31 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=718.590s, table=20, n_packets=0, n_bytes=0, hard_timeout=300, priority=1,vlan_tci=0x0001/0x0fff,dl_dst=fa:16:3e:69:cd:07 actions=load:0->NXM_OF_VLAN_TCI[],load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.833s, table=20, n_packets=0, n_bytes=0, priority=0 actions=resubmit(,22) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.531s, table=21, n_packets=0, n_bytes=0, priority=1,arp,dl_vlan=1,arp_tpa=10.255.3.208 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e55eba8->NXM_NX_ARP_SHA[],load:0xaff03d0->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:55:eb:a8,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.524s, table=21, n_packets=0, n_bytes=0, priority=1,arp,dl_vlan=1,arp_tpa=10.255.1.1 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163ebcd19d->NXM_NX_ARP_SHA[],load:0xaff0101->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:bc:d1:9d,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.520s, table=21, n_packets=0, n_bytes=0, priority=1,arp,dl_vlan=1,arp_tpa=10.255.4.194 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e0ce473->NXM_NX_ARP_SHA[],load:0xaff04c2->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:0c:e4:73,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.515s, table=21, n_packets=0, n_bytes=0, priority=1,arp,dl_vlan=1,arp_tpa=10.255.1.0 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e083335->NXM_NX_ARP_SHA[],load:0xaff0100->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:08:33:35,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.511s, table=21, n_packets=1, n_bytes=42, priority=1,arp,dl_vlan=1,arp_tpa=10.255.0.1 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e69cd07->NXM_NX_ARP_SHA[],load:0xaff0001->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:69:cd:07,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.507s, table=21, n_packets=0, n_bytes=0, priority=1,arp,dl_vlan=1,arp_tpa=10.255.2.10 actions=load:0x2->NXM_OF_ARP_OP[],move:NXM_NX_ARP_SHA[]->NXM_NX_ARP_THA[],move:NXM_OF_ARP_SPA[]->NXM_OF_ARP_TPA[],load:0xfa163e426831->NXM_NX_ARP_SHA[],load:0xaff020a->NXM_OF_ARP_SPA[],move:NXM_OF_ETH_SRC[]->NXM_OF_ETH_DST[],mod_dl_src:fa:16:3e:42:68:31,IN_PORT |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.832s, table=21, n_packets=0, n_bytes=0, priority=0 actions=resubmit(,22) |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=10276.517s, table=22, n_packets=22, n_bytes=2240, priority=1,dl_vlan=1 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a48080a",output:"vxlan-0a48080b",output:"vxlan-0a480809" |

||

| + | cookie=0xca3e4b7bf6ec3ebf, duration=15415.831s, table=22, n_packets=1, n_bytes=350, priority=0 actions=drop |

||

| + | </PRE> |

||

| + | }} |

||

| + | |||

| + | |||

| + | ===<code>table 0</code> коммутатора <code>br-tun</code> (Compute Node)=== |

||

| + | |||

| + | |||

| + | <PRE> |

||

| + | table=0, priority=1,in_port="patch-int" actions=resubmit(,1) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080a" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a48080b" actions=resubmit(,4) |

||

| + | table=0, priority=1,in_port="vxlan-0a480809" actions=resubmit(,4) |

||

| + | table=0, priority=0 actions=drop |

||

| + | </PRE> |

||

| + | |||

| + | Тут видно, что все пакеты с VxLAN-интерфейсов передаются в таблицу 4 (<code>actions=resubmit(,4)</code>) |

||

| + | |||

| + | ===<code>table 4</code> коммутатора <code>br-tun</code> (Compute Node)=== |

||

| + | <PRE> |

||

| + | table=4, priority=1,tun_id=0x24 actions=mod_vlan_vid:1,resubmit(,9) |

||

| + | table=4, priority=0 actions=drop |

||

| + | </PRE> |

||

| + | Тут видно что все пакеты с <code>tun_id=0x24</code>, которым соответствует и анализируемый трафик (0x24 = 36, и VNI=36 если смотреть в tcpdump выше) |

||

| + | передаются далее в таблицу 9, (<code>resubmit(,9)</code>)<BR> |

||

| + | после того как на них будет установлен VLAN ID=1 (<code>mod_vlan_vid:1</code>) |

||

| + | |||

| + | ===<code>table 9</code> коммутатора <code>br-tun</code> (Compute Node)=== |

||

| + | <PRE> |

||

| + | table=9, priority=1,dl_src=fa:16:3f:0e:d7:45 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:38:c0:62 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:64:4e:1f actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:96:cd:a5 actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:a0:1e:1b actions=output:"patch-int" |

||

| + | table=9, priority=1,dl_src=fa:16:3f:e0:b7:4b actions=output:"patch-int" |

||

| + | table=9, priority=0 actions=resubmit(,10) |

||

| + | </PRE> |

||

| + | Напомню, что как было выяснено выше, пакет имет мак-адрес получателя'''<code>fa:16:3e:ea:49:b7</code>''', а мак-адрес отправителя - <code>'''fa:16:3e:69:cd:07'''</code> |

||

| + | <BR> |

||

| + | Мак-адрес отправителя - это мак-адрес интерфейса виртуального роутера |

||

| + | <BR> |

||

| + | ни одно из правил, кроме последнего не срабатывает - и пакет передается в таблицу 10 |

||

| + | |||

| + | ===<code>table 10</code> коммутатора <code>br-tun</code> (Compute Node)=== |

||

| + | <PRE> |

||

| + | table=10, priority=1 actions=learn(table=20,hard_timeout=300,priority=1,cookie=0xca3e4b7bf6ec3ebf,NXM_OF_VLAN_TCI[0..11],NXM_OF_ETH_DST[]=NXM_OF_ETH_SRC[],load:0->NXM_OF_VLAN_TCI[],load:NXM_NX_TUN_ID[]->NXM_NX_TUN_ID[],output:OXM_OF_IN_PORT[]),output:"patch-int" |

||

| + | </PRE> |

||

| + | Достаточно запутанное правило, однако из него видно что кроме всего прочего пакет покидает коммутатор через порт patch-int. |

||

| + | <BR> |

||

| + | |||

| + | * learn( |

||

| + | ** <code>table=20</code> |

||

| + | ** <code>hard_timeout=300</code> |

||

| + | ** <code>priority=1</code> |

||

| + | ** <code>NXM_OF_VLAN_TCI[0..11]</code> |

||

| + | ** <code>NXM_OF_ETH_DST[]=NXM_OF_ETH_SRC[]</code> |

||

| + | ** <code>load:0->NXM_OF_VLAN_TCI[]</code> |

||

| + | ** <code>load:NXM_NX_TUN_ID[]->NXM_NX_TUN_ID[]</code> |

||

| + | ** <code>output:OXM_OF_IN_PORT[])</code> |

||

| + | * <code>output:"patch-int"</code> |

||

| + | |||

| + | Тут происходит 2 действия |

||

| + | * пакет отправляется через порт <code>patch-int</code> |

||

| + | * создается правило в табличке 20 |

||

| + | Пример правила из таблицы 20 |

||

| + | <PRE> |

||

| + | table=20, priority=2,dl_vlan=1,dl_dst=fa:16:3e:69:cd:07 actions=strip_vlan,load:0x24->NXM_NX_TUN_ID[],output:"vxlan-0a480809" |

||

| + | </PRE> |

||

| + | Некоторые части более-менее понятны, и в целом назначение этого действия - создать правило для обратного трафика |

||

| + | * <code> NXM_OF_ETH_DST[]=NXM_OF_ETH_SRC[] </code> означает что в match-части правила <code>dl_dst</code>будет совпадать с маком отправителя (fa:16:3e:69:cd:07) |

||

| + | * <code>output:OXM_OF_IN_PORT[])</code> - выставит OUT порт таки как был IN порт пакета |

||

| + | * <code>load:NXM_NX_TUN_ID[]->NXM_NX_TUN_ID[]</code> - cохранить TUN_ID |

||

| + | Но по некоторым частям ясности нет (приоритет 2 а не 1, <code>load:0->NXM_OF_VLAN_TCI[]</code> ) |

||

| + | <BR> |

||

| + | |||

| + | Проверить к какому виртуальному коммутатору принадлежит порт можно командой <code>ovs-vsctl show</code> |

||

| + | <BR> |

||

| + | Порт <code>patch-int</code> это порт типа патч-корд, второй конец которого это порт <code>patch-tun</code> (что видно из <code>options: {peer=patch-tun}</code>) |